2 июля при поддержке Mail.Ru Group состоялся митап Теплицы на тему «Как защитить личную информацию в Интернете?» с Сергеeм Матвеевым, основателем русскоязычного общества шифропанков, создателем GoVPN, и Иваном Маркиным, участниками Европейского фонда свободного программного обеспечения.

Поделитесь этой новостью с друзьями

Каждую секунду наш компьютер при выходе в Интернет генерирует информацию. Приложения и сервисы собирают данные о геолокации пользователя, о типе электронного устройства и операционной системы. Поисковые системы отслеживают наши запросы и рекламируют те товары, которыми мы интересуемся.

Пользователи совершают привычные действия и забывают, что информация в Сети может быть использована против них. О том, какие меры безопасности в Интернете стоит соблюдать, нам рассказали Сергей Матвеев и Иван Маркин.

Вся информация проходит через огромное количество посредников, и есть определенные инструменты, которые помогают увидеть маршрут. Но в целом мы не знаем, кто наш посредник: злоумышленник или нет?

Иван Маркин

Зачем нужна криптография?

Идея любого шифрования – это превратить любую информацию в непонятный текст для постороннего человека, но с возможностью настоящему адресату расшифровать сообщение.

Представьте, что вы хотите поделиться по почте деликатной информацией с юристом, врачом или решить свои банковские вопросы через Интернет. Если у вас нет возможности очной встречи, то на помощь приходят инструменты шифрования: система PGP и протокол Tor.

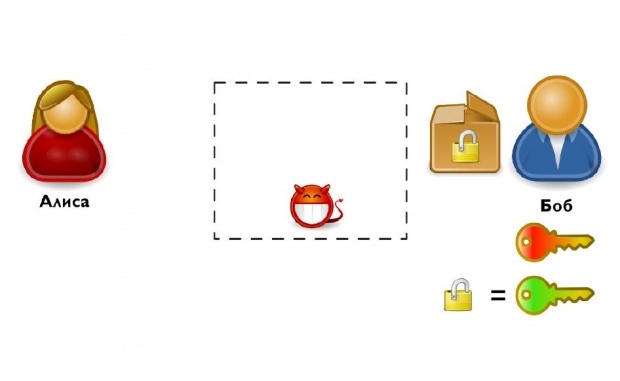

Иван Маркин на примере переписки между вымышленными героями Алисой и Бобом рассказал, как происходит шифрование.

Есть два способа шифрования – симметричное и асимметричное.

Симметричное шифрование – способ шифрования, в котором для шифрования и расшифровывания применяется один и тот же криптографический ключ.

Это похоже на то, как мы каждый день закрываем и открываем дверной замок. У нас есть одна связка ключей, которую мы носим собой. Но если мы хотим, чтобы нашу дверь открыл еще кто-то, то мы делаем дубликат ключей и передаем их лично нужному человеку.

Но что делать, если мы не можем встретиться с человеком и передать ему дубликат? Что делать, если мы хотим отправить зашифрованное сообщение человеку за 1000 километров от нас?

В этом случае используется асимметричное шифрование, при котором у пользователя есть публичный и закрытый ключи.

Открытый ключ используется для проверки подписи и шифрования сообщения. Для генерации подписи и для расшифровки сообщения используется закрытый ключ.

О сети доверия «Web of Trust»

Что делать, если вместо Боба вам послал зашифрованное сообщение другой человек? Как это проверить?

Для таких ситуаций была создана сеть доверия «Web of Trust». Инфраструктура «Web of Trust» построена по сетевому принципу, где участники подтверждают ключи друг друга посредством электронных подписей, формируя рейтинг доверия каждого члена сообщества.

Электронная подпись становится ключевым элементом в верификации пользователя. Если у вас украли ключ и вам нужно предупредить людей, что ключ недействителен, то нужно подготовить сертификат отзыва.

Что такое PGP-шифрование?

PGP (англ. Pretty Good Privacy) – программа шифрования, которую на сегодняшний день не может взломать даже Агентство национальной безопасности США. Именно через систему PGP-шифрования Эдвард Сноуден присылал журналистам секретные данные для публикаций. Программа включает симметричное и асимметричное шифрование.

Пара публичный и закрытый ключ создается на длительное время, так как неудобно каждый раз менять ключи. Для создания ключа используется программа GNUPG. Для надежности защиты ключа рекомендуется использовать парольные фразы.

Парольная фраза – это более длинный, сложный и теоретически более надежный вариант пароля.

Обычно состоящая из нескольких слов, парольная фраза гораздо надежней против стандартных атак «по словарю», в ходе которых взломщик перебирает все слова из словаря в попытке угадать ваш пароль.

Наилучшие парольные фразы довольно длинны и комплексны, содержат как заглавные, так и строчные буквы, а также цифры, знаки препинания и прочие символы.

О том, как пошагово создать OpenPGP-ключ, смотрите в вебинаре Алексея Ницы.

Что такое протокол OTR?

Сергей Матвеев рассказал о протоколе OTR (англ. Off-the-Record Messaging) и его отличии от PGP-шифрования.

Протокол OTR – криптографический протокол для систем мгновенного обмена сообщениями.

Если в работе PGP используется один асимметричный ключ и множество симметричных, то протокол OTR создаёт одноразовую уникальную пару публичного-приватного ключа для каждого сообщения.

PGP подходит для передачи важных документов, архивов, чувствительной информации. Если нужно передать информацию в режиме реального времени без сохранения истории переписки, то используйте протокол OTR.

Сергей Матвеев

Протокол используется в программах мгновенных сообщений: ICQ, Jabber и чаты социальных сетей.

Одна из самых популярных программ, которая поддерживает протокол OTR, — это мессенджер Pidgin.

Скачать Pidgin-OTR можно на официальном сайте сообщества шифропанков.

Полезные ссылки:

Книга «Негде спрятаться. Эдвард Сноуден и зоркий глаз Дядюшки Сэма». Автор: Гринвальд Гленн.

Онлайн-курс «Криптографические основы безопасности».

Программа GNUPG.

Мануал «Самозащита электронной почты».