28 ноября 2016 года в Санкт-Петербурге прошел митап Теплицы социальных технологий «Защита информации и персональных данных». Участники узнали о том, какие существуют возможности перехвата и кражи данных, связанных с этим рисках и как от этого защититься.

На встрече выступили программист Игорь Дорфман и журналист Николай Овчинников, члены Команды «29» – неформального объединения юрисов и журналистов, которое помогает гражданам, журналистам и организациям отстаивать конституционное право свободно искать, получать, передавать, производить и распространять информацию.

Информация подвергается опасности при следующих операциях:

- передача на устройство;

- хранение на устройстве;

- передача на другое устройство;

- хранение на другом устройстве.

В безопасности информация находится только там, где рождается, – в голове. При попытке ее передать, например, рассказать знакомому или записать на листок, появляется возможность перехватить важную новость как во время самой передачи, так и во время хранения.

При работе с цифровыми устройствами рисков еще больше. Информацию могут подглядеть непосредственно, когда ее вводят на компьютер, либо сделать это при помощи технологий, например, кейлогеров.

Кейлогер (от англ. key – клавиша и logger – регистрирующее устройство) – программное обеспечение или аппаратное устройство, регистрирующее различные действия пользователя: нажатие клавиш на клавиатуре компьютера, движение и нажатие клавиш мыши и другие.

Как обезопасить информацию

Пароли. Пароли должны быть сложными и разными, и их необходимо периодически менять. Лучше всего пользоваться менеджерами паролей, например LastPass.

Шифрование. Зашифровать можно как компьютер (программы VeraCrypt, BitLocker) и телефон, так и отдельные файлы на компьютере и облачные хранилища. Для шифрования переписки существуют сервис PGP, зашифрованные почтовые сервисы и мессенджеры, использующие end-to-end или сквозное шифрование.

Шифрование трафика. Не рекомендуется вводить персональные данные на сайтах, не использующих зашифрованное веб-соединение (HTTPS, SSL). Если в начале адреса сайта в строке браузера отсутствует зеленый замок или аббревиатура HTTPS, то лучше воспользоваться другим сайтом.

Также трафик может быть перехвачен при использовании незащищенного (без пароля) Wi-Fi соединения. Если все-таки необходимо воспользоваться незащищенным Wi-Fi, то обезопасить свою информацию можно при помощи технологий Proxy, VPN и TOR.

Многофакторная аутентификация. При включении этой функции помимо основного пароля необходимо также ввести дополнительную информацию: одноразовый пароль из СМС или генератора ключей, резервный пароль, оставить отпечаток пальца или подключить токен.

Соблюдать «правила гигиены». Необходимо пользоваться функцией разграничения прав на своем компьютере, исполнение некоторых функций возможно только при наличии прав администратора, использование аккаунта без таких прав усложнит задачу нанесения вреда вашему компьютеру.

Использовать только лицензионный софт, чтобы избежать загрузки вредоносных программ. Использовать антивирус и обновлять его. Не подключать подозрительные флэшки, так как вредоносные программы могут автоматически устанавливаться на ваши компьютеры без вашего ведома.

Не давать компьютер незнакомым – злоумышленникам не составит труда незаметно установить вредоносное ПО. Блокировать компьютер каждый раз, когда отходите от него. Внимательно относиться к спаму, не открывать подозрительные ссылки и файлы от непроверенных людей. Думать головой.

-

Николай Овчинников. Фото: Глеб Пайкачёв.

Что делать в случае взлома?

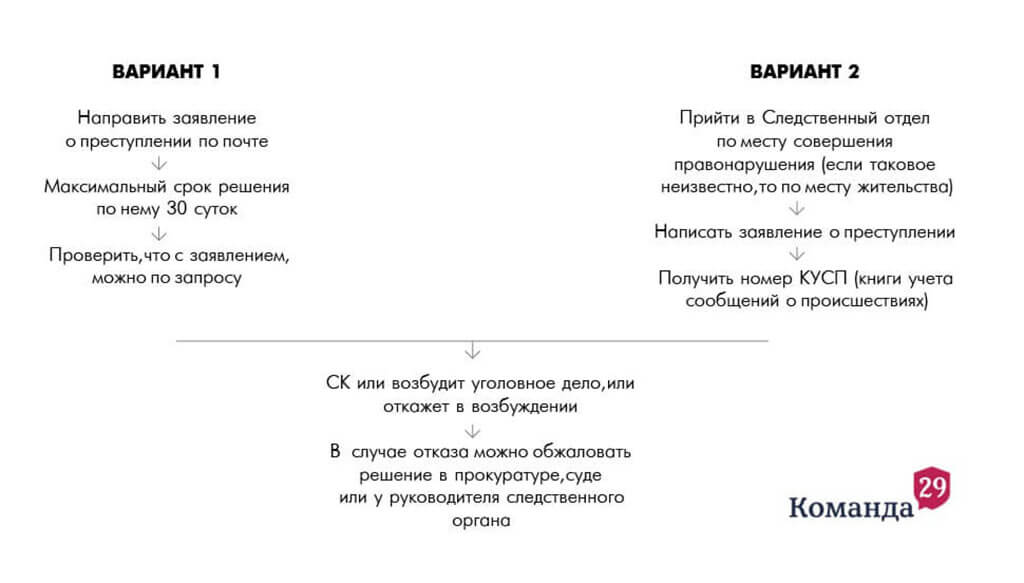

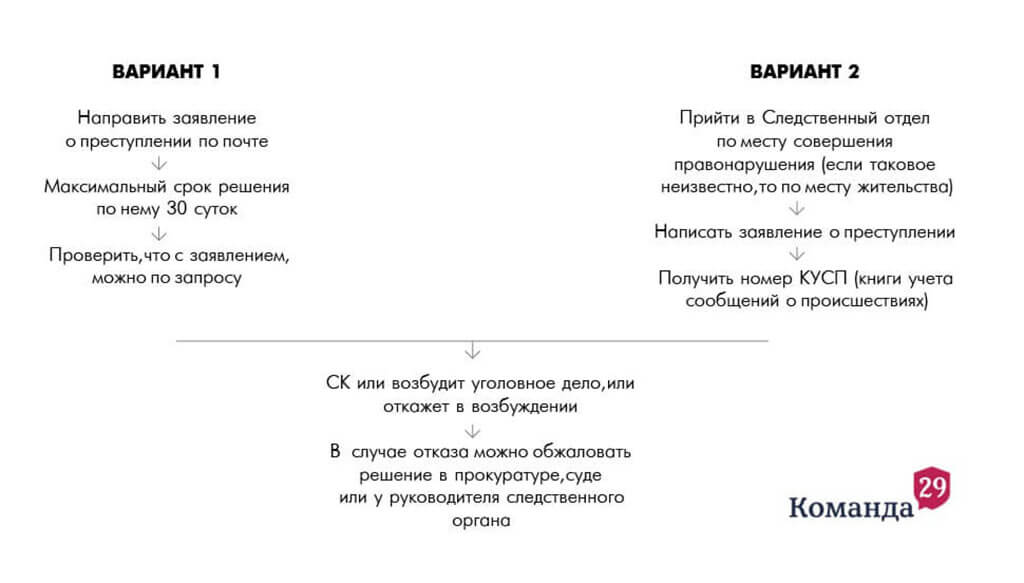

Взлом почты или соцсетей – это уголовное преступление по статье УК РФ 138 «Нарушение тайны переписки». В этом случае необходимо не только поменять пароли и перенести всю ценную информацию, нужно обратиться в Следственный отдел Следственного управления Следственного комитета.

-

Фрагмент презентации Команды29.

Если злоумышленники опубликовали информацию о вас, то за нарушение законодательства о персональных данных предусмотрена административная ответственность по статье 13.11 КоАП РФ. Это штраф до 500 рублей для физических лиц.

Разглашение некоторой информации без спроса можно квалифицировать как преступление по статье 137 УК РФ: «Незаконное собирание или распространение сведений о частной жизни лица, составляющих его личную или семейную тайну, без его согласия либо распространение этих сведений в публичном выступлении, публично демонстрирующемся произведении или средствах массовой информации». В этих случаях необходимо обращаться в Роскомнадзор.

Если вы столкнулись с подобной ситуацией, можете обратиться за советом юриста в телеграм-чат Команды «29» (@team29chat).